Sommaire

Dans un monde où la numérisation des données est omniprésente, la sécurité informatique est devenue un sujet de préoccupation majeur. Le stockage de données quantiques émerge comme une révolution prometteuse, offrant des perspectives à la fois fascinantes et complexes. Cet exposé vous plongera au cœur des enjeux actuels et futurs de la sécurité informatique, à travers le prisme du quantum, vous invitant à explorer les profondeurs de cette technologie avant-gardiste.

La révolution quantique et la sécurité des données

Le stockage quantique représente une avancée majeure dans le domaine de la sécurité informatique. Utilisant les principes de superposition et d'intrication issus de la mécanique quantique, cette technologie promet de transformer la manière dont les données sont stockées et traitées. Par la superposition, un seul qubit peut représenter simultanément plusieurs états, tandis que par l'intrication, des particules peuvent être connectées de manière que l'état de l'une influence instantanément l'autre, peu importe la distance qui les sépare.

De tels progrès offrent des possibilités jusqu'alors inimaginables pour sécuriser les informations. Face aux défis actuels de la cybersécurité, notamment les cyberattaques de plus en plus sophistiquées, le stockage quantique pourrait fournir une réponse impénétrable grâce à la cryptographie post-quantique. Cette dernière se fonde sur des algorithmes présumés insolvables par les ordinateurs quantiques, marquant potentiellement la fin de certaines vulnérabilités actuelles.

Toutefois, le développement de cette technologie n'est pas sans obstacles. La manipulation des états quantiques est extrêmement délicate et nécessite des conditions expérimentales précises. En outre, la transition vers la cryptographie post-quantique soulève également la question de la compatibilité avec les infrastructures de sécurité existantes. Néanmoins, à mesure que la recherche avance, la sécurité informatique s'approche d'une ère où le quantique pourrait bien devenir la norme pour la protection des données.

La cryptographie à l'ère quantique

La cryptographie classique repose sur des principes mathématiques qui, bien que robustes face aux capacités de calcul actuelles, pourraient se trouver dépassés avec l'avènement des ordinateurs quantiques. En effet, ces nouveaux venus dans l'univers informatique disposent d'une puissance de calcul phénoménale, capable de mettre à mal les systèmes de chiffrement traditionnels. L'une des principales menaces est l'algorithme de Shor, qui peut décomposer en facteurs premiers les clés utilisées dans de nombreux protocoles de cryptographie classique, rendant ces derniers vulnérables aux attaques.

Dans le contexte de cette vulnérabilité potentielle, la communauté scientifique concentre ses efforts sur la recherche en cryptographie pour développer de nouveaux schémas de chiffrement capables de résister aux assauts des ordinateurs quantiques. Ces solutions de résistance quantique visent à garantir la protection des données même lorsque confrontées à la puissance calculatoire qu'offriront les ordinateurs de demain. Les avancées dans ce domaine sont essentielles à la préservation de la sécurité informatique et constituent un axe de recherche prioritaire pour assurer la confidentialité et l'intégrité des informations numériques à long terme.

Les enjeux de la standardisation et de la réglementation

Avec l'avènement des technologies quantiques, la standardisation et la réglementation deviennent des éléments déterminants pour garantir une sécurité optimale. En effet, l'établissement de normes de sécurité cohérentes est indispensable pour le déploiement de solutions de stockage de données quantiques fiables et sûres. La mise en place de protocoles de sécurité quantique uniformes permet non seulement de protéger les infrastructures critiques, mais aussi de favoriser la confiance des utilisateurs et des entreprises dans ces nouvelles technologies.

La collaboration internationale joue un rôle prépondérant dans ce processus, car les cybermenaces ne connaissent pas de frontières et la technologie quantique est, par nature, un domaine global. Les efforts conjoints des organismes de normalisation, des gouvernements et des acteurs industriels sont fondamentaux pour élaborer des réglementations qui répondent aux enjeux de sécurité à l'échelle mondiale. Sans ce travail collaboratif, le risque d'une fragmentation des normes et d'une incompatibilité des systèmes de sécurité entre les différentes nations pourrait sérieusement entraver la progression vers un stockage de données quantiques sécurisé et universellement adopté.

Les défis de l'intégration des systèmes quantiques

La fusion des systèmes de stockage quantiques avec l'infrastructure informatique actuelle représente une étape significative dans l'évolution de la cybersécurité, mais soulève plusieurs défis techniques et pratiques. L'une des préoccupations majeures réside dans l'interopérabilité entre les technologies conventionnelles et les systèmes quantiques. Cette compatibilité quantique nécessite une refonte des protocoles de communication et des formats de données pour permettre une transition fluide et sécurisée. La question des coûts associés à l'adoption de telles technologies ne peut être éludée. En effet, les composants quantiques, ainsi que leur maintenance et leur mise à jour, représentent des investissements considérables pour les organisations. De surcroît, la formation en informatique doit être adaptée pour préparer les professionnels à manipuler ces nouveaux outils et à résoudre les problèmes spécifiques qui peuvent surgir. L'interaction entre les systèmes quantiques et les réseaux informatiques traditionnels est au cœur des enjeux actuels, dictant la nécessité de développer une expertise technique dédiée à cette nouvelle ère du stockage de données.

Préparer l'avenir de la sécurité informatique

La perspective de l'avancement technologique quantique bouleverse l'univers de la sécurité informatique. Face à cette révolution, les entreprises et les gouvernements se doivent de poser les bases d'une préparation à l'avenir robuste. L'investissement en recherche constitue un pilier de cette stratégie de préparation ; il permettra de mieux comprendre les implications de la technologie quantique et de développer des solutions sécuritaires adaptées. L'enjeu est de taille : il s'agit de protéger les infrastructures critiques, mais aussi de préserver la confidentialité des données dans un monde où l'infrastructure à clé publique traditionnelle pourrait être rendue obsolète.

Simultanément, il est indispensable de cultiver un vivier de talents possédant les compétences spécialisées requises pour naviguer dans le nouvel écosystème quantique. Cela implique une transformation des programmes éducatifs, mais aussi des initiatives de formation continue au sein des organisations. Une telle montée en compétence est nécessaire pour assurer une transition fluide vers de nouvelles pratiques de sécurité.

Enfin, la création d'un écosystème quantique favorable est essentielle. Cela implique des collaborations entre les secteurs public et privé, ainsi que des normes et des régulations adaptées pour encadrer le développement et l'implémentation des technologies quantiques. Seul un environnement bien structuré et cohérent permettra de tirer pleinement parti des bénéfices de l'avancée quantique tout en minimisant ses risques pour la sécurité informatique. Il s'agit là d'un défi de taille qui requiert une vision à long terme et une action concertée dès aujourd'hui.

Sur le même sujet

Comment la transformation numérique redéfinit l’actualité des entreprises françaises

Comment les plateformes numériques ont révolutionné les rencontres amoureuses en 2025 ?

Maximiser l'efficacité de votre jardin potager en milieu urbain

Stratégies pour minimiser les risques liés aux vapeurs explosives

Maximiser l'efficacité de votre frigo avec des astuces de dégivrage

Que recouvre la mission G4 pour votre étude de sol ?

Comment réduire son empreinte écologique au quotidien

Comment les chatbots IA transforment les interactions clients pour une meilleure fidélité

Réalité augmentée dans l'éducation l'apprentissage transformé

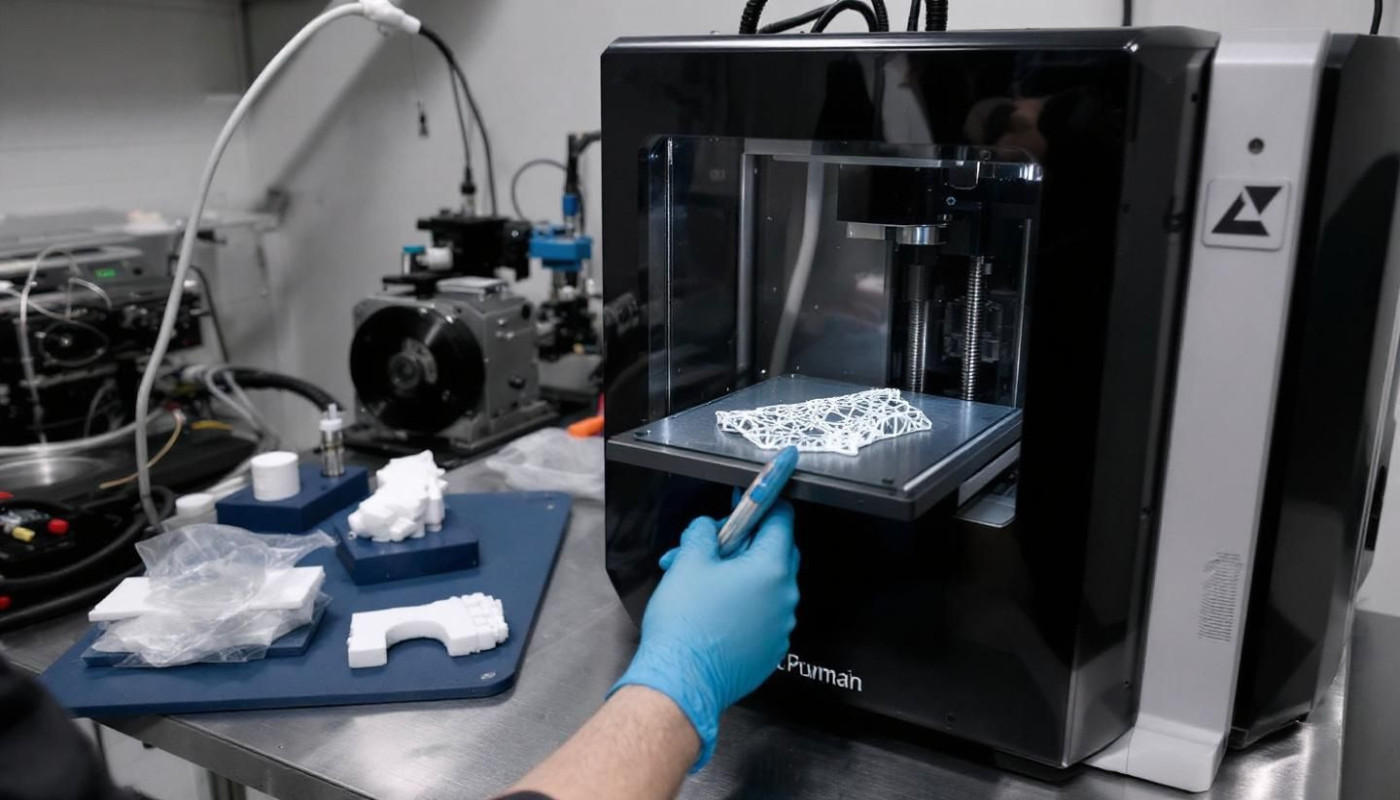

Impression 3D dans le secteur médical comment cela change-t-il la donne pour les patients

Avantages environnementaux des services de débarras responsables

Guide complet sur le choix de matériaux pour fenêtres modernes

Comment les chiens perçoivent les changements environnementaux et sociaux

Comment choisir la meilleure batterie externe solaire 220V pour vos besoins

Comment la technologie blockchain pourrait révolutionner la gestion financière des auto-entrepreneurs

L'utilisation de l'intelligence artificielle pour personnaliser les expériences sur les sites de rencontre

Découverte scientifique : comment les probiotiques influencent le microbiote intestinal

Les avancées technologiques dans la vinification du Côtes-de-Provence rosé

Comment une montgolfière devient-elle un support publicitaire gonflable?

Comment la technologie change le métier des courtiers en crédit immobilier

SMS anonyme sur iPhone : trois applications iOs à utiliser pour y arriver

De bonnes raisons de suivre le blog BAS DE SOIE

A la découverte de l’Intelligence Artificielle